- Community Home

- >

- HPE Community, Japan

- >

- HPE Blog, Japan

- >

- サイバーパンデミック(感染爆発)時代に求められるセキュリティとは?

カテゴリ

Company

Local Language

フォーラム

ディスカッションボード

フォーラム

- Data Protection and Retention

- Entry Storage Systems

- Legacy

- Midrange and Enterprise Storage

- Storage Networking

- HPE Nimble Storage

ディスカッションボード

ディスカッションボード

ディスカッションボード

フォーラム

ディスカッションボード

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

- BladeSystem Infrastructure and Application Solutions

- Appliance Servers

- Alpha Servers

- BackOffice Products

- Internet Products

- HPE 9000 and HPE e3000 Servers

- Networking

- Netservers

- Secure OS Software for Linux

- Server Management (Insight Manager 7)

- Windows Server 2003

- Operating System - Tru64 Unix

- ProLiant Deployment and Provisioning

- Linux-Based Community / Regional

- Microsoft System Center Integration

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

Discussion Boards

フォーラム

ブログ

サイバーパンデミック(感染爆発)時代に求められるセキュリティとは?

サイバー戦争やサイバーパンデミックの時代へ

こんにちは。セキュリティエバンジェリストの増田です。

私は、かれこれ15年以上セキュリティに携わっていますが、ここ最近のサイバー攻撃は、今までにないほど大きな被害を起こすようになってきています。

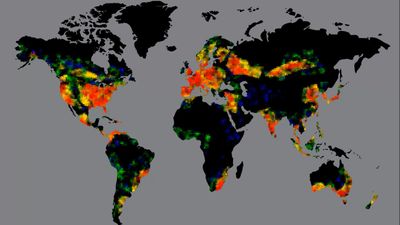

たとえば、今年のWannaCryやPETYA等のランサムウェアは、世界150カ国に渡る被害を起こし、過去最大規模とも言われています。

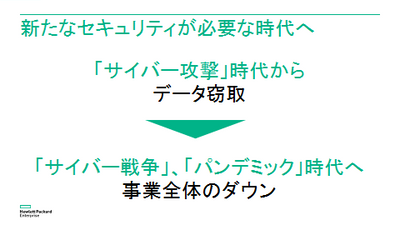

従来のサイバー攻撃は、分かりやすく言えば、データ窃取を目的としたコソ泥のようなもので、マルウェアの拡散力もそれほど強くなかったため、セキュリティ運用におけるKPIも、世界中のどこかの端末でマルウェアが検知された場合に、24時間以内に対処が終わることといったレベルでも十分なケースもありました。

しかし、今は、多種多様な攻撃手法が進化しており、実際に被害にあったケースでは、ある国で1台のクライアント端末がマルウェアに感染してから、驚異的な拡散力により、たった数時間で世界中のサーバーやクライアント端末に感染を拡大し、システム全体のダウンを余儀なくされたものもあります。

いまやITシステムのダウンは、事業のダウンと言っても過言ではなく、サイバー脅威は、今までにないほどの大きなインパクトを持ち始めました。

そのため、最近、米国では、サイバー攻撃という言い方から、サイバー戦争やサイバーパンデミックという表現がよく使われるようになってきました。

これは、今までのセキュリティに対する考え方を、私たちも根本から見直すべきステージに来ていることを意味しています。

パンデミック時代のセキュリティライフサイクルの見直し

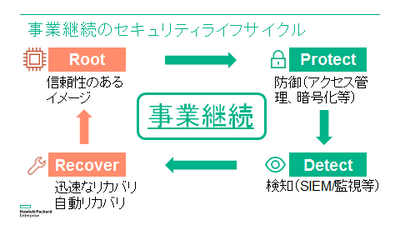

従来からのセキュリティの考え方や対策の歴史として、「防御→検知→対応」といったサイクルがあります。

境界防御を始めとした多層防御。

しかし、完全には防御しきれないので、早期検知をするための監視。

そして、検知した後の対応として、たとえばCSIRTの整備などがあります。

しかし、これらの基本的なサイクルの対策は実施されていて、運用でのテストをクリアしていた場合でも、パンデミックが起きたケースは残念ながらあります。

ゼロデイでの攻撃の進化は圧倒的で、脆弱性やパッチも対応しきれない程の数になってきています。防御型や減災型の従来思想の対策では追いつかない、ということも想定すべき段階にいたりました。

今後も、従来の「防御→検知→対応」の対策を、より高めていくことは不可欠ですが、新たに考えるべきなのは、「いかにリカバリするか?」です。

もし、深刻な大量感染や被害におちいってしまっても、そこからリカバリをしていけるライフサイクルについて、あらためて考え直すことが重要です。

パンデミックからのリカバリの大変さ

とはいえ、パンデミック状態から、リカバリを行うのは容易ではありません。

ランサムウェアの例として、大量なリカバリの作業量だけでなく、想定外の大変さに直面することがあります。

たとえば、ランサムウェアのPETYA種については、マスターブートレコードを暗号化することがあるため、サーバーやクライアント端末の起動自体ができない状態となります。

また、バックアップを戻したら、ランサムウェアもバックアップされていて、一緒に戻ってしまうということもあります。

他には、機密性の高いデータ以外に、システム構成図やセットアップやリカバリ手順書などのオンラインドキュメントも暗号化されてしまい、使用不可能になると、何をするにも手探り状態になり、予想以上にリカバリが困難になります。

さらに、運用において、バックアップの時間がかかるからと、対象範囲を減らしたり、差分バックアップを多用していた場合、バックアップの復元のために膨大な時間を必要とします。

これらは、いくつかの例ですが、被害にあってしまい、リカバリを実施しようとしたときに、実際に直面することもあるでしょう。

このような面倒な状態になると、システムの長期停止を余儀なくされ、甚大な損害を負うこととなります。

サイバーレジリエンスにおける自動化や高速化

こういった状況では、セキュリティ製品内での対応やリカバリという次元ではなく、信頼性の高いバックアップやイメージから、できる限り、簡単に、早く、確実にリカバリを実現していくことが必要となります。

このような「リカバリ(回復)」に主眼をおいた考え方は、サイバーレジリエンスと言われています。特に米国では、ここ数年常識となっており、BCPやDR等のRFPにおいても、セキュリティ問題からリカバリすることが、要件として書かれるようになっています。それだけ、深刻な被害が多く、起きているためです。

それらを踏まえて、今後、重要となるポイントは、なんとしてでも事業を継続していくために、大量な感染や被害が起こることを前提として、その状態から、「いかに信頼性のある状態へ回復するか?」、「いかに迅速に、もしくは自動的に回復するか?」ということになります。

これからの時代の事業継続へのHPEの取り組み

いまや、社会を支えているITインフラは重要性を増しているため、事業を継続することは、最優先課題の1つになっています。

HPEは、総合インフラベンダーとして、インフラの事業継続に向けて、戦略的に取り組んでいます。

主だったものとして、サーバーでは、新たなGen10プラットフォームにセキュリティ機能の強化を行いました。自社開発のシリコンチップに不変のセキュアロジックを直接組み込み(※1)、昨今、急増しているハードウェアやファームウェアへの攻撃を、リアルタイムで検証して、ファームウェアの改ざんなどの異常を検知すると、自動でリカバリする仕組みを業界で初めて搭載し、提供を開始しました。

※1:Silicon Root of Trust(シリコンレベルの信頼性)

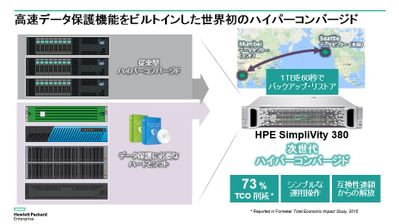

また、ハードウェアレイヤーより上位のデータレイヤーでは、新たにHPEのメンバーに加わったSimpliVityも常識を覆すレベルの高速バックアップおよびリカバリを実現しています。

事例として、ランサムウェアで暗号化された1TBの仮想マシンを、非常に簡単な操作で、1分でリカバリするという桁外れのスピードを実現しています。

これからのサイバー戦争やサイバーパンデミックに対抗するべく、業界に先駆けて、先進的なインフラへの取り組みを進めるHPEを、今後とも、よろしくお願いいたします。

<関連リンク>

HPEテクノロジーエバンジェリスト井上陽治の「ランサム時代のハイパーコンバージドとは?」

http://ow.ly/tX8S30egUe8

HPE インフラ セキュリティ ソリューション

https://www.hpe.com/jp/ja/solutions/infrastructure-security.html

HPE Gen10 サーバー プラットフォーム(世界標準の安心サーバー)

https://www.hpe.com/jp/ja/servers/gen10-servers.html

HPE SimpliVity

https://www.hpe.com/jp/ja/integrated-systems/simplivity.html

- ブログへ戻る

- より新しい記事

- より古い記事

- MiwaTateoka 場所: Windows Server 2019のCertificate of Authenticity (C...

- OEMer 場所: タイトル: HPE OEM Windows Serverのライセンスに関する質問にすべて回答しましょ...

- いわぶちのりこ 場所: 【連載】次世代ハイパーコンバージド「HPE SimpliVity」を取り巻くエコシステム ー 第3回...

- Yoshimi 場所: ジェフェリー・ムーア氏からのメッセージ - 未訳の新著 "Zone To Win" を解説! (2)...

- Yoshimi 場所: ジェフェリー・ムーア氏からのメッセージ - 未訳の新著 "Zone To Win" を解説! (...

- 三宅祐典 場所: 「HPE Synergy」 発表! ~ (3) この形・・・ ブレードサーバー??